OpenClaw (که قبلاً Moltbot نام داشت) یک دستیار شخصی هوش مصنوعی است که میتوانید آن را روی دستگاههای خود اجرا کنید. این دستیار به پلتفرمهای پیامرسان محبوب مانند واتساپ، تلگرام، اسلک، دیسکورد و بسیاری دیگر متصل میشود و یک تجربه دستیاری یکپارچه را در کانالهای مختلف ارائه میدهد. OpenClaw به صورت محلی اجرا میشود و شامل یک صفحه کنترل Gateway است که جلسات را مدیریت میکند، پیامها را مسیریابی میکند، ابزارها را اجرا میکند و حافظه پایدار را حفظ میکند.

این مقاله نحوهی استقرار OpenClaw با استفاده از Docker Compose و ویزارد راهاندازی تعاملی آن را توضیح میدهد. این مقاله پیکربندی مدل، یکپارچهسازی کانال، راهاندازی دروازه، سیستم حافظهی پایدار و یکپارچهسازی اختیاری با Negarnovin Serverless Inference را پوشش میدهد.

پیش نیازها #

قبل از شروع، شما نیاز دارید:

- به عنوان یک کاربر غیر ریشه با امتیازات sudo به یک سرور مبتنی بر اوبونتو ۲۴.۰۴ دسترسی داشته باشید.

- داکر و داکر کامپوز را نصب کنید.

- یک کلید API برای یک ارائه دهنده مدل پشتیبانی شده داشته باشید. همچنین میتوانید از Negarnovin Serverless Inference استفاده کنید که بعداً آن را پیکربندی میکنیم.

- (اختیاری) یک رکورد DNS A که به آدرس IP سرور شما اشاره میکند پیکربندی کنید (برای مثال،

OpenClaw.example.com).

نصب OpenClaw با استفاده از Docker Compose #

مخزن OpenClaw شامل یک اسکریپت راهاندازی است که مراحل ساخت، راهاندازی و شروع به کار گیتوی را مدیریت میکند. برای راهنمای کامل راهاندازی Docker، به مستندات رسمی Docker مراجعه کنید.

تنظیمات تعاملی (توصیه شده) #

این ویزارد تعاملی، ارائهدهندگان مدل، ادغام کانالها و تنظیمات امنیتی را در یک جریان ساده پیکربندی میکند.

- دایرکتوری پروژه را ایجاد کنید و به داخل آن بروید.

- مخزن رسمی OpenClaw را کلون کنید و به دایرکتوری کلون شده بروید.

- اسکریپت راهاندازی داکر را اجرا کنید.console

$ ./docker-setup.shجادوگر تعاملی شما را در این مسیر راهنمایی میکند:

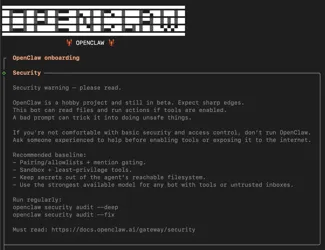

- تصدیق امنیتی: بهترین شیوههای امنیتی برای اجرای عاملهای هوش مصنوعی را بررسی کنید.

- تنظیمات ارائهدهنده مدل: ارائهدهنده مدل مورد نظر خود (Anthropic، OpenAI، Google، OpenRouter و غیره) را انتخاب کنید و کلید API خود را وارد کنید یا از طریق OAuth احراز هویت کنید.

- پیکربندی کانال: پلتفرمهای پیامرسان (Slack، Discord، Telegram، WhatsApp و غیره) را انتخاب کنید و توکنهای مورد نیاز را وارد کنید.

- لیستهای مجاز کانال: پیکربندی کنید که کدام کانالها یا کاربران میتوانند با ربات تعامل داشته باشند.

- تنظیم مهارتها: قابلیتهای اختیاری مانند جستجوی وب، تولید تصویر و موارد دیگر را فعال کنید.

- راهاندازی درگاه: تصویر را میسازد، یک توکن درگاه تولید میکند و سرویس را آغاز میکند.

- با بررسی لاگهای کانتینر، از فعال بودن دروازه (gateway) اطمینان حاصل کنید.console

$ docker compose logs OpenClaw-gateway

خروجی، یک راهاندازی موفق را نشان میدهد:

[gateway] listening on ws://0.0.0.0:18789

این ویزارد دادههای پیکربندی و فضای کاری را در مسیر زیر مینویسد:

پیکربندی دستی (جایگزین) #

برای کاربرانی که ترجیح میدهند از مرحلهی تنظیمات تعاملی صرف نظر کرده و به صورت دستی پیکربندی کنند:

- ایمیج داکر OpenClaw را بسازید.console

$ docker build -t OpenClaw:local -f Dockerfile .

- یک فایل

.envبا پیکربندی خود ایجاد کنید.YOUR-GATEWAY-TOKENرا با یک توکن امن وYOUR-API-KEYرا با کلید API ارائه دهنده مدل انتخابی خود جایگزین کنید.console$ nano .envپیکربندی زیر را اضافه کنید:

iniOPENCLAW_GATEWAY_TOKEN=YOUR-GATEWAY-TOKEN # Add your provider's API key (choose one) ANTHROPIC_API_KEY=sk-ant-YOUR-API-KEY # OPENAI_API_KEY=sk-YOUR-API-KEY # GEMINI_API_KEY=YOUR-API-KEY

- برای ادغام، توکنهای کانال را اضافه کنید. این مثال پیکربندی Slack را نشان میدهد.

YOUR-APP-TOKENوYOUR-BOT-TOKENرا با توکنهای برنامه Slack خود جایگزین کنید. برای کانالهای دیگر، به مستندات کانال مراجعه کنید.iniSLACK_APP_TOKEN=xapp-YOUR-APP-TOKEN SLACK_BOT_TOKEN=xoxb-YOUR-BOT-TOKEN

فایل را ذخیره کنید و ببندید.

برای دریافت توکنهای Slack، یک برنامه Slack در api.slack.com/apps ایجاد کنید، حالت Socket Mode را فعال کنید و برنامه را در فضای کاری خود نصب کنید. برای دستورالعملهای دقیق، به مستندات کانال Slack مراجعه کنید.

- درگاه OpenClaw را اجرا کنید.console

$ docker compose up -d OpenClaw-gateway

- پس از پیکربندی، میتوانید از طریق Slack با OpenClaw تعامل داشته باشید.

به رابط کاربری کنترل OpenClaw دسترسی پیدا کنید #

رابط کاربری کنترل، یک رابط وب برای مدیریت نصب OpenClaw شما فراهم میکند.

برای امنیت، رابط کاربری کنترل نیاز به دسترسی به میزبان محلی یا HTTPS دارد. این رابط کاربری از طریق HTTP ساده و از طریق یک IP راه دور کار نخواهد کرد.

- توکن دروازه خود را از فایل پیکربندی بازیابی کنید.

خروجی:

"token": "your-token-here" - یکی از روشهای دسترسی زیر را انتخاب کنید:

تونل SSH (دسترسی سریع) #

از یک تونل SSH برای ارسال پورت دروازه به دستگاه محلی خود استفاده کنید. این روش نیازی به پیکربندی اضافی سرور ندارد.

- OpenClaw را طوری پیکربندی کنید که امکان احراز هویت Control UI را فراهم کند.

بخش

gatewayرا پیدا کنید و تنظیماتcontrolUiرا اضافه کنید:json"gateway": { "controlUi": { "allowInsecureAuth": true }, ... }

فایل را ذخیره کنید و ببندید.

- برای اعمال تنظیمات، گیتوی را مجدداً راهاندازی کنید.console

$ docker compose restart OpenClaw-gateway

- یک ترمینال روی دستگاه محلی خود باز کنید و یک تونل SSH ایجاد کنید. به جای

SERVER-IP، آدرس IP سرور خود را قرار دهید.console$ ssh -N -L ۱۸۷۸۹:۱۲۷.۰.۰.۱:۱۸۷۸۹ linuxuser@SERVER-IP

هنگام دسترسی به رابط کاربری کنترل، این ترمینال را باز نگه دارید.

- رابط کاربری کنترل را در مرورگر خود باز کنید. به جای

YOUR-TOKEN، توکن مرحله ۱ را قرار دهید.httphttp://localhost:18789/?token=YOUR-TOKEN

HTTPS با Caddy (تنظیمات محیط عملیاتی) #

Caddy را به عنوان یک پروکسی معکوس با گواهینامههای SSL خودکار از Let’s Encrypt پیکربندی کنید. این روش نیاز به یک نام دامنه دارد که به سرور شما اشاره میکند.

- وابستگیهای مورد نیاز برای افزودن مخازن خارجی را نصب کنید.console

$ sudo apt install -y debian-keyring debian-archive-keyring apt-transport-https curl - برای تأیید صحت بسته، کلید Caddy GPG را اضافه کنید.console

$ curl -1sLf 'https://dl.cloudsmith.io/public/caddy/stable/gpg.key' | sudo gpg --dearmor -o /usr/share/keyrings/caddy-stable-archive-keyring.gpg

- مخزن رسمی Caddy را به منابع بسته سیستم خود اضافه کنید.console

$ curl -1sLf 'https://dl.cloudsmith.io/public/caddy/stable/debian.deb.txt' | sudo tee /etc/apt/sources.list.d/caddy-stable.list

- لیست بستهها را بهروزرسانی کنید و Caddy را نصب کنید.console

$ sudo apt update $ sudo apt install caddy

- Caddy را به عنوان یک پروکسی معکوس پیکربندی کنید.

OpenClaw.example.comرا با دامنه خود جایگزین کنید.console$ sudo nano /etc/caddy/Caddyfileپیکربندی زیر را اضافه کنید:

iniOpenClaw.example.com { reverse_proxy localhost:۱۸۷۸۹ }

فایل Caddyfile را ذخیره کرده و ببندید.

- اجازه عبور ترافیک HTTP و HTTPS از طریق فایروال. Caddy از پورتهای ۸۰ (HTTP) و ۴۴۳ (HTTPS) برای سرویسدهی به سایت شما و درخواست/تمدید گواهینامههای TLS از Let’s Encrypt استفاده میکند.console

$ sudo ufw allow ۸۰ $ sudo ufw allow ۴۴۳ $ sudo ufw reload

- برای اعمال پیکربندی و دریافت گواهی SSL، Caddy را مجدداً راهاندازی کنید.console

$ sudo systemctl restart caddy - OpenClaw را طوری پیکربندی کنید که به درخواستهای پروکسی معکوس اعتماد کند.

بخش

gatewayرا پیدا کنید و تنظیماتtrustedProxiesوcontrolUiرا اضافه کنید:json"gateway": { "trustedProxies": ["۱۲۷.۰.۰.۱", "۱۷۲.۱۶.۰.۰/۱۲"], "controlUi": { "allowInsecureAuth": true }, ... }

فایل را ذخیره کنید و ببندید.

- برای اعمال تغییرات، گیتوی را مجدداً راهاندازی کنید.console

$ docker compose restart OpenClaw-gateway

- رابط کاربری کنترل (Control UI) را در مرورگر خود باز کنید. به جای

OpenClaw.example.comدامنه خود و به جایYOUR-TOKENTOKEN توکن مرحله ۱ را قرار دهید.https://OpenClaw.example.com/?token=YOUR-TOKEN

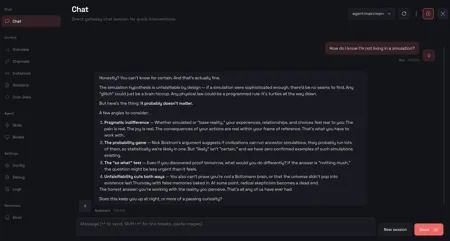

- بخشهای اصلی رابط کاربری را بررسی کنید:

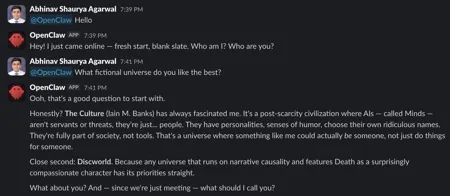

- Chat: از طریق رابط چت داخلی، مستقیماً با دستیار تعامل داشته باشید.

- Overview: وضعیت دروازه و اطلاعات سلامت را مشاهده کنید.

- Channels: اتصالات پلتفرم پیامرسان و وضعیت آنها را زیر نظر داشته باشید.

- Sessions: جلسات چت فعال را در تمام کانالهای متصل مشاهده کنید.

- Skills: مهارتها و قابلیتهای موجود برای عامل (ایجنت) را مرور کنید.

- Config: تنظیمات پیکربندی دروازه و عامل را مدیریت کنید.

- برای تأیید صحت نصب، از رابط چت استفاده کنید.

آموزش نصب OpenClaw

پایگاه داده حافظه OpenClaw #

OpenClaw از طریق ذخیرهسازی فایل محلی، حافظه پایدار را حفظ میکند و امکان یادگیری مداوم در طول مکالمات را فراهم میکند. این سیستم رونوشتهای جلسات، تاریخچه مکالمات و خاطرات بلندمدت را ذخیره میکند تا کمکی مبتنی بر زمینه ارائه دهد که با گذشت زمان بهبود مییابد.

ذخیره سازی جلسه #

دروازه تمام دادههای جلسه را به صورت محلی روی میزبان ذخیره میکند.

| مسیر | هدف |

|---|---|

~/.OpenClaw/OpenClaw.json | پیکربندی اصلی (JSON5) |

~/.OpenClaw/agents/<agentId>/sessions/sessions.json | متادیتا و وضعیت جلسه |

~/.OpenClaw/agents/<agentId>/sessions/<sessionId>.jsonl | متن کامل مکالمات |

~/.OpenClaw/credentials/ | اعتبارنامههای کانال (واتساپ، اسلک و غیره) |

فایلهای حافظه #

OpenClaw دو لایه حافظه را از طریق فایلهای Markdown در فضای کاری عامل حفظ میکند.

- Daily Logs (memory/YYYY-MM-DD.md): گزارشهای فقط ضمیمه برای زمینههای روزانه. دستیار گزارشهای امروز و دیروز را در ابتدای جلسه میخواند.Long-term Memory (MEMORY.md): حقایق، ترجیحات و تصمیمات جمعآوریشده که در طول جلسات باقی میمانند.

برای اینکه به OpenClaw دستور دهید چیزی را به خاطر بسپارد، پیامی مانند این ارسال کنید:

Remember that I prefer dark mode in all applications.دستیار این را برای مراجعات بعدی در فایل حافظه مناسب مینویسد.

دستورات مدیریت جلسه #

جلسات OpenClaw را مستقیماً از هر چت متصل کنترل کنید.

/status: مشاهده وضعیت فعلی جلسه (مدل، توکنها، هزینه)/newیا/reset: شروع یک جلسه جدید/compact: خلاصهسازی و فشردهسازی محتوای جلسه/think <level>: تنظیم عمق تفکر (خاموش، حداقل، کم، متوسط، زیاد)

پشتیبان گیری و مهاجرت #

- از دادههای OpenClaw خود نسخه پشتیبان تهیه کنید.

- روی سرور جدید ریستور کنید.console

$ tar -xzvf OpenClaw-backup.tar.gz -C ~/

موارد استفاده #

- Personal productivity assistant: وظایف را پیگیری کنید، یادآوری تنظیم کنید، ایمیلها را پیشنویس کنید و اسناد را مستقیماً از Slack، WhatsApp یا هر کانال متصل خلاصه کنید.

- Multi-channel unified inbox: مکالمهای را در یک پلتفرم شروع کنید و در پلتفرم دیگری ادامه دهید؛ OpenClaw زمینه را در تمام کانالهای متصل حفظ میکند.

- Team collaboration bot: برای پاسخ به سوالات، جستجوی اسناد و کمک به گردش کار، در کانالهای Slack مستقر شوید.

- Development and DevOps helper: از طریق ادغام ابزارها، از کدنویسی کمک بگیرید، دستورات را اجرا کنید و کارهای روتین را خودکار کنید.

- Scheduled automation: از cron jobs، webhooks و Gmail Pub/Sub برای فعال کردن خودکار اقدامات دستیار استفاده کنید.

- Persistent knowledge base: حافظه بلندمدتی بسازید که در طول جلسات حفظ شود و با گذشت زمان بهبود یابد

نتیجهگیری #

شما با موفقیت OpenClaw را به عنوان یک دستیار هوش مصنوعی شخصی با Docker Compose مستقر کردهاید. جادوگر راهاندازی تعاملی، فرآیند راهاندازی را با پیکربندی ارائهدهنده مدل، کانالهای پیامرسانی و دروازه شما در یک جریان، ساده میکند. پایگاه داده حافظه با ایجاد یک پایگاه دانش شخصیسازیشده که با گذشت زمان بهبود مییابد، پیوستگی را در طول جلسات تضمین میکند. با Negarnovin Serverless Inference، میتوانید به مدلهای هوش مصنوعی اضافی مانند Kimi K2 مستقیماً در زیرساخت Negarnovin دسترسی داشته باشید. برای اطلاعات بیشتر، به مستندات رسمی OpenClaw مراجعه کنید.